Ghid complet de securitate WordPress: Protejează-ți site-ul în 2026. WordPress continuă să fie platforma preferată pentru peste 43% din toate site-urile de pe internet.

Această popularitate vine însă cu un preț: atacatorii țintesc constant vulnerabilitățile WordPress pentru a compromite site-uri.

Ghid complet de securitate WordPress

În calitate de specialist SEO și securitate web cu peste 18 ani de experiență, am văzut consecințele devastatoare ale unui site compromis – de la pierderea completă a clasamentelor în Google până la compromiterea datelor clienților.

Statisticile sunt clare: în 2025, peste 90.000 de atacuri pe secundă vizează site-uri WordPress. Majoritatea acestor atacuri exploatează configurări greșite, plugin-uri învechite sau parole slabe.

Vestea bună? Cu o strategie adecvată de securitate, poți transforma site-ul tău WordPress într-o fortăreață digitală.

În acest ghid complet de securitate WordPress, vei învăța exact cum să implementezi cele mai eficiente măsuri de securitate – de la configurarea corectă a fișierelor .htaccess și optimizarea cPanel, până la alegerea și configurarea celor mai bune plugin-uri de securitate disponibile în 2026.

De ce este securitatea WordPress critică pentru SEO

Înainte de a intra în detalii tehnice, trebuie să înțelegi legătura directă dintre securitatea site-ului și performanța SEO. Google penalizează activ site-urile compromise, iar recuperarea după un atac poate dura luni întregi.

Impactul unui site compromis asupra SEO

Un site WordPress compromis poate suferi:

- Pierderea completă din indexul Google – site-ul tău dispare din rezultatele căutărilor

- Afișarea mesajului „This site may harm your computer” în SERP-uri, distrugând complet CTR-ul

- Injectare de spam link-uri care diluează autoritatea domeniului tău

- Redirectări malițioase care trimit utilizatorii către site-uri de phishing

- Creșterea timpului de încărcare datorită scripturilor malware, afectând Core Web Vitals

Am avut un client al cărui site a fost compromis în ianuarie 2024. Înainte de atac, site-ul se clasa pe prima pagină pentru peste 150 de cuvinte cheie competitive. După compromitere, Google a deindexat complet site-ul. Chiar și după curățare, au fost necesare 4 luni pentru a recupera 70% din pozițiile anterioare. Pierderile de trafic au însemnat peste 50.000 EUR în venituri pierdute.

Plugin-uri esențiale de securitate WordPress în 2026

Selecția plugin-urilor de securitate potrivite face diferența dintre un site invulnerabil și unul care cade victimă primului atac. După ce am testat zeci de soluții pe parcursul anilor, iată plugin-urile pe care le recomand în 2026:

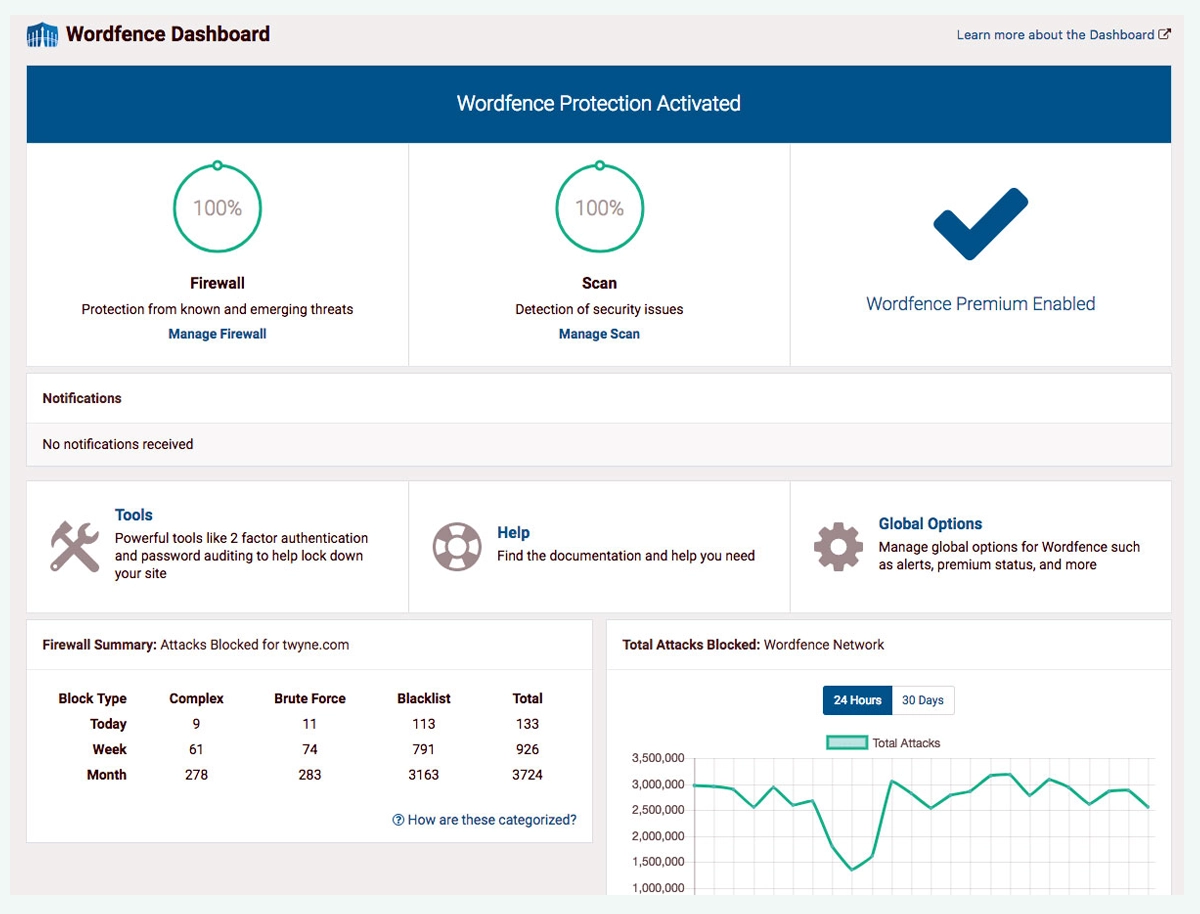

1. Wordfence Security – Firewall și scanare malware

Wordfence rămâne standardul de aur în securitatea WordPress. Cu peste 4 milioane de instalări active și o bază de date de amenințări actualizată în timp real, acest plugin oferă protecție comprehensivă.

Caracteristici cheie:

- Firewall la nivel de aplicație (WAF) care blochează atacurile înainte să ajungă la WordPress

- Scanner de malware care verifică fișierele core, temele și plugin-urile

- Protecție în timp real împotriva atacurilor brute force cu rate limiting inteligent

- Monitorizare live a traficului – vezi în timp real cine încearcă să acceseze site-ul

- Autentificare cu doi factori (2FA) pentru toate conturile de administrator

Configurare recomandată:

După instalare, mergi la Wordfence > All Options și configurează:

- Activează Extended Protection (versiunea premium oferă actualizări de reguli în timp real)

- Setează scanarea automată zilnică la 3:00 AM (oră de trafic scăzut)

- Activează „Block immediately” pentru IP-uri care fac mai mult de 20 de încercări de login în 5 minute

- Configurează alertele email pentru a primi notificări doar pentru amenințări critice

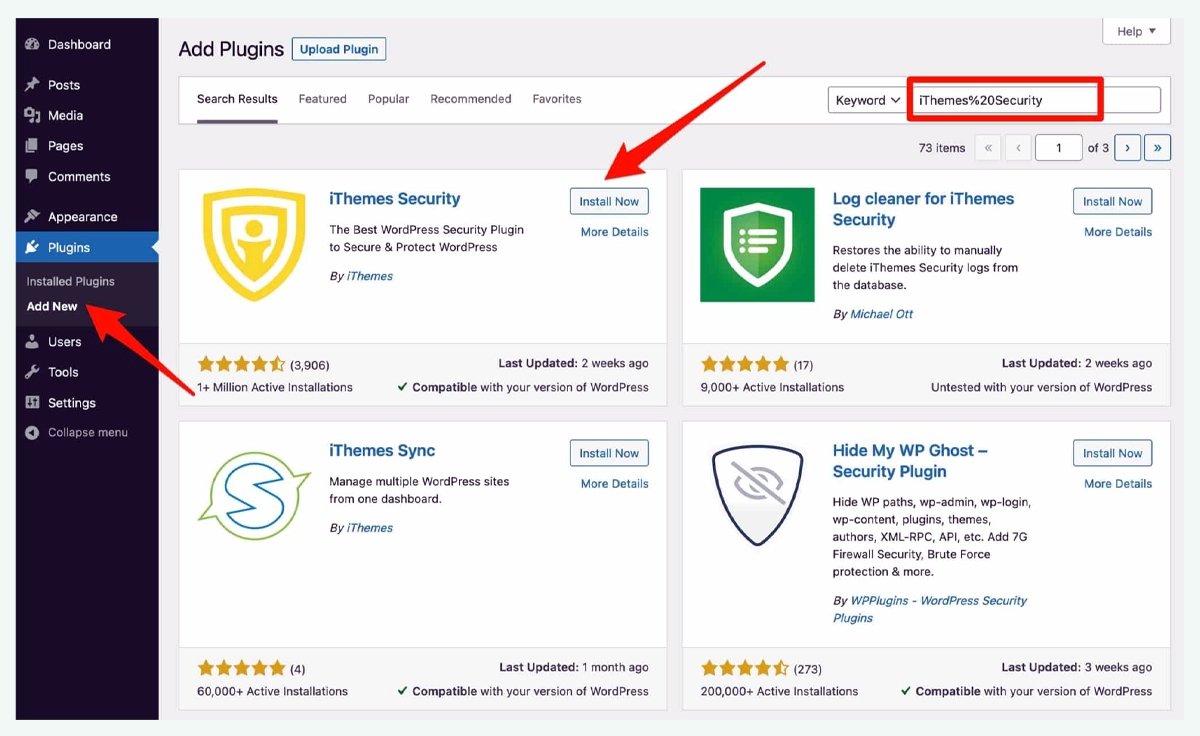

2. iThemes Security (fostul Better WP Security)

iThemes Security este alternativa perfectă la Wordfence, mai ales dacă preferi o interfață mai simplă și o abordare mai puțin agresivă a securității. Cu peste 1 milion de instalări active, acest plugin oferă peste 30 de modalități de protejare a site-ului.

Funcții distinctive:

- Detectarea modificărilor de fișiere cu sistem de alertă inteligent

- Backup automat al bazei de date înainte de actualizări critice

- Schimbarea automată a prefixului bazei de date (wp_) în ceva unic

- Protecție împotriva enumerării utilizatorilor (previne descoperirea username-urilor)

- Dezactivarea executării PHP în folderele uploads (critică pentru prevenirea shell-urilor)

Setări recomandate pentru iThemes Security:

- Activează toate opțiunile din „Site Settings” cu excepția „Change Database Table Prefix” dacă site-ul este deja live

- În „Local Brute Force Protection” setează max 5 încercări de login în 15 minute

- Activează „Network Brute Force Protection” pentru a beneficia de lista globală de IP-uri malițioase

- Configurează „File Change Detection” să ruleze zilnic și să trimită alerte doar pentru modificări în fișierele core WordPress

3. Sucuri security – Monitorizare și hardening

Sucuri este soluția gratuită preferată de mulți dezvoltatori pentru că oferă un echilibru perfect între funcționalitate și performanță. Plugin-ul nu consumă resurse semnificative și oferă instrumente excelente de monitorizare post-compromitere.

De ce este Sucuri unic:

- Logging extrem de detaliat – fiecare acțiune pe site este înregistrată

- Audit de securitate care verifică permisiunile fișierelor și setările WordPress

- Monitorizare DNS și blacklist – verifică dacă IP-ul serverului apare în liste de spam

- Post-hack hardening – funcții dedicate pentru curățarea site-urilor compromise

- Integrare gratuită cu Sucuri Firewall (CDN cloud-based)

Recomand Sucuri în special pentru site-uri care au fost deja compromise în trecut. Capacitatea sa de logging este inestimabilă pentru a identifica exact cum au reușit atacatorii să pătrundă și pentru a preveni viitoarele atacuri.

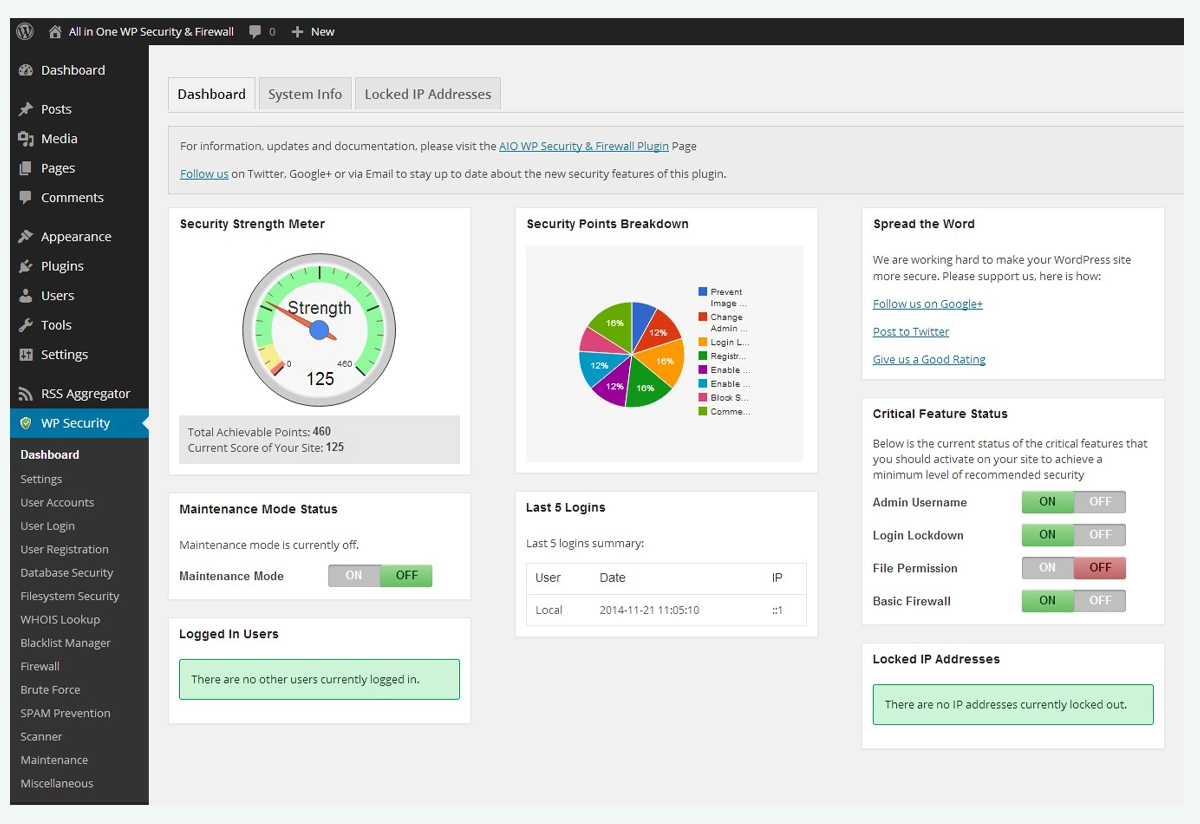

4. All In One WP Security & Firewall

Pentru cei care caută o soluție complet gratuită fără upgrade-uri premium, All In One WP Security este alegerea perfectă. Interfața sa cu sistem de scor de securitate face implementarea măsurilor de protecție intuitivă chiar și pentru începători.

Caracteristici remarcabile:

- Sistem de scor de securitate care arată exact unde trebuie să îmbunătățești protecția

- Login lockdown cu whitelist pentru IP-uri de încredere

- Protecție hotlink pentru imagini (economisește bandwidth)

- Dezactivarea XML-RPC (vector comun de atac)

- Copy protection pentru conținut (dezactivează click dreapta și text selection)

Sfat pro: Combinarea All In One WP Security cu Wordfence oferă o protecție stratificată excelentă. Folosește All In One pentru hardening-ul de bază și Wordfence pentru detectarea amenințărilor în timp real.

Securizarea WordPress prin .htaccess – Configurații esențiale

Fișierul .htaccess este una dintre cele mai puternice arme în arsenalul tău de securitate WordPress. Acest fișier de configurare Apache îți permite să implementezi restricții la nivel de server, fiind prima linie de apărare împotriva atacurilor. Iată configurațiile critice pe care le folosesc pentru toate site-urile WordPress pe care le gestionez:

Protecția Fișierului wp-config.php

wp-config.php conține credențialele bazei de date și chei de securitate critice. Acest fișier trebuie protejat cu prioritate maximă. Adaugă următorul cod la începutul fișierului .htaccess din directorul root:

# Protecția wp-config.php <Files wp-config.php> order allow,deny deny from all </Files>

Blocarea accesului la directoare sensibile

Dezactivarea listării directoarelor previne atacatorii să exploreze structura fișierelor tale. Adaugă:

# Dezactivare directory browsing Options -Indexes # Protecție .htaccess și .htpasswd <FilesMatch "^\.(htaccess|htpasswd)$"> order allow,deny deny from all </FilesMatch>

Protecție împotriva injecțiilor SQL și XSS

Această regulă blochează query string-uri suspecte care pot indica încercări de SQL injection sau cross-site scripting:

# Protecție împotriva injecțiilor SQL și XSS

<IfModule mod_rewrite.c>

RewriteEngine On

RewriteCond %{QUERY_STRING} (<|%3C).*script.*(>|%3E) [NC,OR]

RewriteCond %{QUERY_STRING} GLOBALS(=|\[|%[0-9A-Z]{0,2}) [OR]

RewriteCond %{QUERY_STRING} _REQUEST(=|\[|%[0-9A-Z]{0,2})

RewriteRule ^(.*)$ - [F,L]

</IfModule>

Dezactivarea executării PHP în wp-content/uploads

Aceasta este una dintre cele mai critice măsuri de securitate. Majoritatea atacurilor reușite implică încărcarea unui fișier PHP malițios în folderul uploads. Creează un fișier .htaccess în wp-content/uploads/ cu următorul conținut:

# Dezactivare executare PHP în uploads <Files *.php> deny from all </Files>

Protecția wp-admin cu Whitelist IP

Dacă accesezi panoul de administrare doar de la IP-uri fixe (birou, acasă), poți restrânge complet accesul la wp-admin. Creează .htaccess în wp-admin/ cu:

# Acces wp-admin doar de la IP-uri specifice order deny,allow deny from all # Înlocuiește cu IP-ul tău real allow from 123.456.789.0 allow from 98.765.432.1 # Permite AJAX requests pentru vizitatori <Files admin-ajax.php> order allow,deny allow from all satisfy any </Files>

ATENȚIE: Dacă folosești IP dinamic, această metodă nu este recomandată. În schimb, folosește autentificare la nivel de server (explicată în secțiunea cPanel).

Configurare completă .htaccess pentru securitate maximă

Iată configurația completă pe care o folosesc pentru fișierul .htaccess din root. Acest cod combină toate măsurile de securitate prezentate mai sus într-o singură configurație optimizată:

# BEGIN WordPress Security by SEOGO

# Actualizat Februarie 2026

# Protecție fișiere sensibile

<FilesMatch "(^wp-config\.php|xmlrpc\.php|wp-mail\.php|install\.php|upgrade\.php)">

order deny,allow

deny from all

</FilesMatch>

# Protecție .htaccess și .htpasswd

<FilesMatch "^\.(htaccess|htpasswd)$">

order deny,allow

deny from all

</FilesMatch>

# Dezactivare directory browsing

Options -Indexes

# Protecție query string

<IfModule mod_rewrite.c>

RewriteEngine On

# Blocare SQL injection

RewriteCond %{QUERY_STRING} [a-zA-Z0-9_]=http:// [OR]

RewriteCond %{QUERY_STRING} [a-zA-Z0-9_]=(\.\.//?)+ [OR]

RewriteCond %{QUERY_STRING} [a-zA-Z0-9_]=/([a-z0-9_.]//?)+ [NC,OR]

RewriteCond %{QUERY_STRING} \.(bash|git|hg|log|svn|swp|cvs) [NC,OR]

RewriteCond %{QUERY_STRING} etc/passwd [NC,OR]

RewriteCond %{QUERY_STRING} boot\.ini [NC,OR]

RewriteCond %{QUERY_STRING} /localhost [NC,OR]

RewriteCond %{QUERY_STRING} (<|%3C).*script.*(>|%3E) [NC,OR]

RewriteCond %{QUERY_STRING} GLOBALS(=|\[|%[0-9A-Z]{0,2}) [OR]

RewriteCond %{QUERY_STRING} _REQUEST(=|\[|%[0-9A-Z]{0,2}) [OR]

RewriteCond %{QUERY_STRING} ^.*([\|]|<|>|\').*$ [NC,OR]

RewriteCond %{QUERY_STRING} ^.*(\||\{|\}).* [NC,OR]

RewriteCond %{QUERY_STRING} ^.*([\~|`|<|>|\|]).* [NC,OR]

RewriteCond %{HTTP_USER_AGENT} ^$ [OR]

RewriteCond %{HTTP_USER_AGENT} ^(-|curl|wget|libwww-perl|python|nikto|scan) [NC,OR]

RewriteCond %{HTTP_USER_AGENT} ^.*(libwww-perl|wget|python|nikto|curl|scan|java|winhttp|clshttp|loader) [NC,OR]

RewriteCond %{HTTP_USER_AGENT} ^.*(;|<|>|\').* [NC,OR]

RewriteCond %{HTTP_USER_AGENT} ^.*(\{|\}|\|).* [NC]

RewriteRule .* - [F,L]

# Blocare acces la fișiere PHP din wp-includes

RewriteRule ^wp-includes/.*\.php$ - [F,L]

RewriteRule ^wp-includes/js/tinymce/langs/.+\.php - [F,L]

</IfModule>

# Protecție autor scanning

<IfModule mod_rewrite.c>

RewriteCond %{QUERY_STRING} (author=\d+) [NC]

RewriteRule .* - [F]

</IfModule>

# Disable XML-RPC

<Files xmlrpc.php>

order deny,allow

deny from all

</Files>

# END WordPress Security by SEOGO

Optimizarea securității în cPanel

cPanel oferă instrumente puternice de securitate care completează protecția la nivel de aplicație. Majoritatea utilizatorilor WordPress neglijează aceste setări, lăsând vulnerabilități majore descoperite. Iată cum să transformi cPanel într-o fortăreață de securitate:

1. Directory Privacy – Protecție cu parolă pentru wp-admin

Chiar dacă ai plugin-uri de securitate, adăugarea unei autentificări la nivel de server pentru wp-admin adaugă un strat suplimentar critic de protecție. Atacatorii vor fi opriți înainte să ajungă la login-ul WordPress.

Pași de configurare:

- Loghează-te în cPanel și caută secțiunea „Files” > „Directory Privacy”

- Navighează până la directorul wp-admin din instalarea WordPress

- Bifează „Password protect this directory” și dă un nume (ex: „WordPress Admin”)

- Creează un utilizator și o parolă puternică (minim 16 caractere, combinație de litere, cifre, simboluri)

- Salvează credențialele într-un password manager (1Password, LastPass, Bitwarden)

După activare, accesarea wp-admin va cere mai întâi autentificarea la nivel de server, apoi login-ul WordPress normal. Acest dual-layer authentication este extrem de eficient împotriva atacurilor automatizate.

2. IP Blocker – Blocarea geografică a atacatorilor cunoscuți

cPanel IP Blocker permite blocarea traficului de la IP-uri sau range-uri întregi. Această funcție este critică pentru oprirea atacurilor persistente.

Strategii de folosire:

- Monitorizează logurile de acces în cPanel > „Metrics” > „Raw Access” și identifică IP-uri care fac request-uri suspecte

- Blocați IP-uri care fac mai mult de 100 request-uri pe minut către wp-login.php sau xmlrpc.php

- Dacă site-ul tău deservește doar România, consideră blocarea traficului din țări cu rate mari de atacuri (China, Rusia, Nigeria)

- Folosește servicii precum Cloudflare pentru geo-blocking mai sofisticat

3. Hotlink Protection – Economisește bandwidth și previne furtul de conținut

Hotlinking-ul apare când alte site-uri afișează imaginile tale direct de pe serverul tău, consumându-ți bandwidth-ul fără să-ți ofere credit sau trafic. cPanel Hotlink Protection rezolvă această problemă elegant.

Configurare:

- În cPanel, mergi la „Security” > „Hotlink Protection”

- Activează protecția și adaugă extensiile de protejat: jpg, jpeg, gif, png, webp, svg

- În lista „URLs to allow access” adaugă domeniul tău și subdomenii (www.exemplu.ro, exemplu.ro)

- Adaugă și Google, Facebook dacă folosești sharing social: google.com, facebook.com, pinterest.com

4. ModSecurity – Web Application Firewall la nivel de server

ModSecurity este un firewall open-source la nivel de aplicație web care rulează direct pe server. Majoritatea hosting-urilor cPanel au ModSecurity instalat dar nu întotdeauna activat. Verifică cu provider-ul tău dacă este disponibil.

Beneficii ModSecurity:

- Protecție în timp real împotriva SQL injection, XSS, și alte vulnerabilități OWASP Top 10

- Filtrare HTTP traffic bazată pe reguli actualizate constant

- Logging detaliat al încercărilor de atac

- Protecție împotriva DOS și brute force la nivel de server

NOTĂ IMPORTANTĂ: ModSecurity poate cauza uneori false positives, blocând acțiuni legitime în WordPress (de exemplu, salvarea unor formulare complexe). Dacă întâmpini probleme după activare, verifică error log-ul și creează excepții pentru reguli specifice.

5. SSL/TLS certificate

HTTPS nu mai este opțional în 2026 – este obligatoriu. Google penalizează site-urile fără SSL, iar browser-ele moderne afișează avertismente mari pentru site-uri HTTP. cPanel simplifică gestionarea certificatelor SSL.

Pași pentru instalare SSL gratuit (Let’s Encrypt):

- În cPanel, mergi la „Security” > „SSL/TLS Status”

- Selectează domeniile pentru care vrei să instalezi SSL

- Click pe „Run AutoSSL” – cPanel va instala automat certificat Let’s Encrypt gratuit

- După instalare, mergi în WordPress Settings > General și schimbă URL-urile site-ului de la http:// la https://

- Implementează redirect 301 de la HTTP la HTTPS în .htaccess

Pro tip: AutoSSL din cPanel reînnoiește automat certificatul la fiecare 60 de zile, deci nu trebuie să te îngrijorezi de expirare. Totuși, verifică periodic în „SSL/TLS Status” că toate domeniile și subdomeniile au certificate valide.

6. Cron jobs pentru scanări automate de securitate

Folosirea cron jobs în cPanel pentru a automatiza scanările de securitate asigură monitorizare constantă fără intervenție manuală. Iată cum să setezi un sistem de alertă pentru modificări neautorizate de fișiere:

Exemplu cron job pentru verificare integritate fișiere:

- Creează un script PHP care calculează hash-uri pentru fișierele core WordPress

- Compară hash-urile cu o copie „clean” salvată anterior

- Trimite email alert dacă detectează modificări

- Setează cron job să ruleze zilnic la 4:00 AM

Majoritatea plugin-urilor de securitate premium oferă această funcționalitate built-in, dar înțelegerea conceptului îți permite să creezi soluții custom adaptate nevoilor tale specifice.

Checklist final de securitate WordPress

Implementarea tuturor măsurilor prezentate în acest ghid transformă un site WordPress vulnerabil într-o platformă securizată la nivel enterprise. Iată checklist-ul complet pe care îl parcurg pentru fiecare site WordPress pe care îl gestionez:

La nivel de aplicație WordPress:

- Wordfence sau iThemes Security instalat și configurat corect

- Scanări zilnice de malware programate în afara orelor de vârf

- Autentificare cu doi factori (2FA) activată pentru toți administratorii

- Login lockdown după maxim 5 încercări eșuate în 15 minute

- Toate plugin-urile și temele actualizate la ultima versiune stabilă

- WordPress core actualizat (auto-update activat pentru patch-uri de securitate)

- Parole unice, complexe pentru fiecare utilizator (minimum 16 caractere)

- Conturi de utilizator inactive șterse sau dezactivate

La nivel de server (.htaccess și cPanel):

- Fișier .htaccess cu toate regulile de securitate implementate

- Executare PHP dezactivată în wp-content/uploads/

- SSL/TLS certificate instalat și forțare HTTPS activă

- Directory Privacy activată pentru wp-admin (dacă nu folosești IP dinamic)

- Hotlink Protection activată pentru imagini și fișiere media

- ModSecurity activat (dacă disponibil)

- Backup automat zilnic al bazei de date și fișierelor

- Backup-urile stocate off-site (nu pe același server)

Monitorizare și întreținere continuă:

- Revizuire săptămânală a logurilor de securitate pentru activitate suspectă

- Test lunar de restore pentru backup-uri (verifică că funcționează)

- Audit trimestrial complet de securitate

- Monitoring uptime și performance (Google Search Console, UptimeRobot)

- Verificare în Google Search Console pentru penalizări sau malware detectat

Securitatea este un proces, nu un eveniment

Securitatea WordPress nu este ceva ce setezi o dată și uiți. Este un proces continuu care necesită vigilență constantă, actualizări regulate și adaptare la noile amenințări. Peisajul atacurilor evoluează zilnic – tehnici care erau eficiente acum șase luni pot fi depășite astăzi.

Prin implementarea măsurilor prezentate în acest ghid – combinația de plugin-uri profesionale de securitate, configurare avansată .htaccess și utilizare optimă a instrumentelor cPanel – creezi un sistem de apărare stratificat care face site-ul tău WordPress extrem de dificil de compromis.

Amintiți-vă: investiția în securitate este întotdeauna mai mică decât costul unui site compromis. În cei peste 10 ani de experiență în SEO și securitate web, am văzut business-uri care au pierdut ani de muncă în câteva ore de atac. Nu lăsați site-ul vostru să devină următoarea statistică.

Dacă aveți nevoie de asistență profesională în implementarea acestor măsuri de securitate sau doriți un audit complet de securitate pentru site-ul vostru WordPress, echipa SEOGO este pregătită să vă ajute. Cu experiență în optimizare SEO și securitate web, oferim soluții complete pentru protecția și performanța site-urilor WordPress.

Articol creat de echipa SEOGO – Experți în optimizare SEO și securitate WordPress

www.seogo.ro | contact@seogo.ro | 0754 308 781

Întrebări frecvente despre securitatea WordPress

Nu există un singur „cel mai bun” plugin, ci depinde de nevoile tale. Pentru protecție completă cu firewall și scanare în timp real, Wordfence Security este standardul de aur cu peste 4 milioane de instalări active.

Dacă preferi o interfață mai simplă și mai puține notificări, iThemes Security este o alternativă excelentă. Pentru bugete limitate, All In One WP Security & Firewall oferă funcționalitate completă gratuit. Recomandarea mea: folosește Wordfence pentru detectare activă combinat cu All In One pentru hardening-ul de bază.

WordPress core ar trebui actualizat imediat pentru patch-uri de securitate – activează auto-update pentru actualizări minore. Plugin-urile și temele trebuie verificate săptămânal și actualizate când sunt disponibile versiuni noi. Totuși, ÎNTOTDEAUNA fă backup înainte de actualizări majore.

O regulă bună: verifică actualizările în fiecare luni dimineața și implementează-le într-un mediu de test mai întâi dacă ai site-uri critice. Peste 60% din site-urile WordPress compromise foloseau versiuni învechite de plugin-uri.

Nu. Securitatea eficientă necesită o abordare în straturi (defense in depth). Un plugin de securitate este esențial, dar trebuie combinat cu: configurare corectă .htaccess pentru protecție la nivel de server, setări optimizate în cPanel (Directory Privacy, IP Blocker, SSL), backup-uri automate zilnice stocate off-site, și monitorizare constantă.

Gândește-te la plugin-ul de securitate ca la un sistem de alarmă, iar celelalte măsuri ca la încuietori, gratii și camere de supraveghere – toate împreună creează un sistem defensiv solid.

Semnele comune includ: site-ul se încarcă extrem de lent sau cade frecvent, redirecționări neașteptate către alte site-uri, conținut modificat sau link-uri spam apărute pe site, utilizatori noi necunoscuți în baza de date, fișiere noi sau modificate în directoare critice (wp-admin, wp-includes), trafic neobișnuit în analytics, și avertismente de la Google în Search Console.

Folosește un plugin precum Wordfence sau Sucuri pentru scanare completă. De asemenea, verifică Google Search Console pentru notificări de malware și monitorizează logurile serverului pentru request-uri suspecte către wp-login.php sau xmlrpc.php.

Acționează rapid și sistematic:

- Pune site-ul în modul întreținere pentru a proteja vizitatorii,

- Schimbă TOATE parolele – WordPress, cPanel, FTP, baza de date,

- Scanează site-ul cu Wordfence sau Sucuri pentru a identifica fișierele malițioase,

- Șterge fișierele compromise sau restaurează din backup-ul cel mai recent neafectat,

- Actualizează WordPress core, toate plugin-urile și temele,

- Verifică utilizatorii și șterge conturile necunoscute,

- Revizuiește și întărește setările de securitate (.htaccess, cPanel),

- Trimite site-ul pentru reconsiderare în Google Search Console după curățare.

Dacă nu ai experiență tehnică, angajează un specialist – curățarea incorectă poate deteriora permanent site-ul.

Da, dacă sunt implementate incorect. Înainte de a modifica .htaccess, fă întotdeauna backup la fișierul original. Testează modificările pe un site de development mai întâi dacă este posibil.

Greșelile comune care cauzează probleme: sintaxă incorectă (paranteze lipsă, virgule în plus), reguli prea restrictive care blochează trafic legitim, conflicte între reguli diferite, și module Apache neactivate pe server (mod_rewrite, mod_headers).

Dacă după modificare site-ul returnează eroare 500, redenumește fișierul .htaccess prin FTP și restaurează versiunea originală. Adaugă regulile una câte una și testează după fiecare adăugare pentru a identifica exact ce cauzează probleme.

Da, în majoritatea cazurilor. XML-RPC este un vector major de atac folosit pentru brute force și DDoS. Multe atacuri exploatează xmlrpc.php pentru a încerca sute de combinații de parole simultan. Dezactivarea se face prin .htaccess (cod furnizat în articol) sau prin plugin-urile de securitate.

EXCEPȚIE: Dacă folosești aplicația mobilă WordPress, Jetpack, sau servicii externe care necesită XML-RPC (unele servicii de ping-back sau remote publishing), atunci nu-l dezactiva complet. În schimb, limitează accesul doar la IP-uri de încredere sau folosește un plugin ca Disable XML-RPC Pingback care blochează doar funcționalitatea de pingback păstrând restul.

Wordfence și iThemes Security oferă 2FA built-in. Pentru Wordfence: mergi la Wordfence > Login Security > Two-Factor Authentication, scanează codul QR cu Google Authenticator sau Authy pe telefon, și introdu codul generat pentru activare.

Alternativ, poți folosi plugin-uri dedicate precum „Two Factor Authentication” sau „WP 2FA”. După activare, la fiecare login vei introduce parola obișnuită plus codul de 6 cifre generat de aplicația ta de autentificare.

IMPORTANT: Salvează codurile de backup într-un loc sigur – dacă pierzi telefonul, acestea sunt singura ta modalitate de a accesa site-ul fără să resetezi complet 2FA din baza de date.

Minimum absolut: 16 caractere combinând litere mari, litere mici, cifre și simboluri. Optim: 20+ caractere generate aleatoriu cu un password manager precum 1Password, LastPass sau Bitwarden. Evită: cuvinte din dicționar, date personale (aniversări, nume), și secvențe simple (123456, qwerty).

O parolă precum „MyD0g&F!uffy2024” pare puternică dar poate fi spartă relativ ușor. În schimb, „xK9$mP2#vL8@nQ5*wR7!” generată aleatoriu este exponențial mai greu de spart.

Schimbă parolele la fiecare 90 de zile pentru conturi administrative și imediat dacă suspectezi compromitere. Nu refolosi niciodată aceeași parolă pe multiple site-uri.

Da, din punct de vedere tehnic al criptării. Let’s Encrypt folosește același nivel de criptare (TLS 1.2/1.3) ca și certificatele plătite și este recunoscut de toate browser-ele moderne.

Diferența principală: certificatele EV (Extended Validation) plătite afișează numele companiei în bara de adrese și oferă o garanție de asigurare în caz de emitere greșită. Pentru majoritatea site-urilor – bloguri, magazine online mici, site-uri corporate – Let’s Encrypt este perfect suficient.

Certificatele plătite au sens pentru instituții financiare mari, platforme de e-commerce enterprise, sau când doriți să afișați vizibil numele companiei în browser pentru încredere suplimentară. Bonusul Let’s Encrypt: reînnoire automată la fiecare 60 zile prin AutoSSL în cPanel.

Cum să securizezi WordPress: Ghid pas cu pas

Cum să instalezi și configurezi Wordfence Security pe WordPress

Ghid complet pentru instalarea și configurarea plugin-ului Wordfence Security, cel mai popular plugin de securitate WordPress cu peste 4 milioane de instalări active.

Timp necesar: 20 minute

Dificultate: Intermediar

- Instalează Plugin-ul Wordfence

Loghează-te în panoul de administrare WordPress și navighează la Plugins > Add New. În bara de căutare, tastează „Wordfence Security” și apasă Enter. Identifică plugin-ul oficial dezvoltat de Wordfence (verifică numărul mare de instalări active), apoi click pe butonul „Install Now”. După finalizarea instalării, click pe „Activate” pentru a activa plugin-ul.

- Configurează Setările Inițiale

După activare, vei fi redirecționat automat către pagina de configurare Wordfence. Introdu adresa ta de email pentru a primi alertele de securitate. Wordfence va cere să te înregistrezi pentru o cheie de licență gratuită – completează formularul cu email-ul tău. Vei primi un email de confirmare – click pe link-ul de activare pentru a activa licența gratuită. Cheia de licență permite accesului la baza de date de amenințări, deși cu o întârziere de 30 de zile față de versiunea premium.

- Rulează Prima Scanare de Securitate

Navighează la Wordfence > Scan în meniul din stânga. Click pe butonul mare verde „Start New Scan”. Prima scanare va dura între 5-15 minute, în funcție de dimensiunea site-ului tău. Wordfence va verifica fișierele core WordPress, toate temele și plugin-urile pentru modificări neautorizate, malware, backdoors, și alte amenințări. După finalizare, vei vedea un raport detaliat. Rezolvă imediat orice probleme critice identificate urmând recomandările Wordfence.

- Activează Firewall-ul și Protecția Brute Force

Mergi la Wordfence > Firewall. Wordfence va rula automat un script de optimizare pentru a determina cea mai bună configurație pentru serverul tău. Alege „Extended Protection” pentru protecție maximă. În secțiunea „Brute Force Protection”, activează toate opțiunile: „Enable brute force protection”, „Lock out after X failed login attempts” (setează la 5 încercări), și „Lock out after X forgot password attempts” (setează la 3 încercări). Timpul de lockout recomandat: 240 minute (4 ore) pentru a descuraja atacatorii fără a afecta utilizatorii legitimi.

- Configurează Scanarea Automată

Navighează la Wordfence > All Options și scroll până la secțiunea „Scan Scheduling and Sensitivity”. Activează „Schedule Wordfence scans” și setează ora la 03:00 AM (oră de trafic scăzut pentru majoritatea site-urilor). Sub „Scan Type and Scheduling”, bifează „High Sensitivity” pentru detecție maximă. În secțiunea „Email Alert Preferences”, personalizează ce tipuri de alerte vrei să primești – recomand să activezi doar alertele pentru probleme critice pentru a evita supraîncărcarea inbox-ului.

- Activează Autentificarea cu Doi Factori (2FA)

Mergi la Wordfence > Login Security > Two-Factor Authentication. Instalează o aplicație de autentificare pe telefonul tău mobil (Google Authenticator, Authy, sau Microsoft Authenticator). În Wordfence, click pe „Activate Two-Factor” lângă contul tău de administrator. Scanează codul QR afișat cu aplicația ta de autentificare. Aplicația va genera un cod de 6 cifre – introdu-l în Wordfence pentru a confirma configurarea. Salvează codurile de recovery afișate într-un loc sigur (password manager sau printat într-un seif). De acum înainte, la fiecare login vei avea nevoie de parola ta plus codul de 6 cifre din aplicație.

- Optimizează Setările Avansate de Firewall

În Wordfence > All Options, scroll la secțiunea „Advanced Firewall Options”. Activează „Immediately block fake Google crawlers” pentru a opri bot-ii care se pretind a fi Googlebot. Activează „Immediately block the IP of users who try to sign in as these usernames” și adaugă username-uri comune de atac: admin, administrator, test, demo, user. În „Rate Limiting Rules”, setează limite pentru: „If anyone’s requests exceed X requests per minute” la 60, și „Whitelisted crawlers per minute” la 240. Aceste setări blochează trafic suspicios fără a afecta vizitatorii legitimi sau crawler-ii de motoare de căutare.

- Verifică și Testează Configurația

După configurarea completă, testează funcționalitatea: încercă să te loghezi cu o parolă greșită de 5 ori pentru a verifica că lockout-ul funcționează, verifică că primești emailuri de alertă la adresa configurată, folosește o fereastră incognito pentru a testa că 2FA funcționează corect, și monitorizează Wordfence > Tools > Live Traffic pentru câteva zile pentru a vedea ce trafic este blocat. Dacă observi că sunt blocate request-uri legitime, ajustează setările de rate limiting sau adaugă IP-uri de încredere în whitelist. Revizuiește săptămânal rapoartele de securitate pentru a rămâne informat despre amenințările la adresa site-ului tău.

Rezultat: Site-ul tău WordPress va fi protejat cu firewall activ, scanări automate zilnice de malware, protecție brute force, și autentificare cu doi factori pentru toți administratorii.

Cum să configurezi securitatea în .htaccess

Cum să adaugi reguli de securitate în fișierul .htaccess WordPress

Ghid detaliat pentru implementarea măsurilor de securitate la nivel de server prin fișierul .htaccess, oferind protecție împotriva atacurilor înainte ca acestea să ajungă la WordPress.

Timp necesar: 15 minute

Dificultate: Avansat

- Creează Backup al Fișierului .htaccess Original

ÎNAINTE de orice modificare, conectează-te prin FTP sau File Manager în cPanel. Navighează la directorul root al instalării WordPress (unde găsești wp-config.php, wp-content, wp-admin). Localizează fișierul .htaccess (dacă nu-l vezi, activează „Show Hidden Files” în File Manager). Click dreapta pe .htaccess și selectează „Download” sau „Copy” pentru a crea un backup. Salvează backup-ul cu un nume descriptiv precum „.htaccess.backup.2026-02-04”. Dacă ceva nu funcționează după modificări, poți restaura rapid acest fișier original. - Deschide și Examinează Fișierul .htaccess

Click dreapta pe .htaccess și selectează „Edit” sau „Code Edit”. Vei vedea deja conținut generat de WordPress între comentariile „# BEGIN WordPress” și „# END WordPress” – NU modifica această secțiune, este gestionată automat de WordPress. Regulile de securitate vor fi adăugate ÎNAINTE de secțiunea BEGIN WordPress. Familiarizează-te cu structura: directivele încep cu <, regulile RewriteCond și RewriteRule lucrează împreună, și [F,L] înseamnă Forbidden și Last (oprește procesarea). - Adaugă Protecția pentru Fișiere Critice

La începutul fișierului, înainte de # BEGIN WordPress, adaugă secțiunea de protecție pentru fișiere critice. Copiază exact codul furnizat în articol pentru protejarea wp-config.php, xmlrpc.php, și fișierelor .htaccess/.htpasswd. Asigură-te că sintaxa este corectă: fiecare <Files> trebuie închis cu </Files>, directivele „order allow,deny” și „deny from all” sunt pe linii separate și corect indentate. Această secțiune face imposibilă accesarea directă a fișierelor sensibile din browser. - Implementează Regulile de Protecție împotriva Injecțiilor

Sub secțiunea de protecție fișiere, adaugă blocul <IfModule mod_rewrite.c> cu RewriteEngine On și toate regulile RewriteCond pentru detectarea SQL injection, XSS, și alte atacuri. Fiecare RewriteCond verifică pentru pattern-uri suspecte în query string-uri sau user agents. Acestea lucrează împreună: dacă ORICARE condiție este îndeplinită (din cauza [OR] la final), RewriteRule returnează Forbidden [F]. Acordă atenție specială la caractere speciale care trebuie escapate cu backslash (\), precum punctul (\\.) sau parantezele (\\(\\)). - Salvează și Testează Modificările

După adăugarea tuturor regulilor de securitate, click „Save Changes” în editor. IMEDIAT după salvare, deschide site-ul într-un browser pentru a verifica că funcționează normal. Testează: homepage-ul se încarcă corect, poți accesa wp-admin, poți salva o postare, și imaginile se afișează. Dacă primești eroare 500 Internal Server Error, .htaccess are o greșeală de sintaxă – redenumește rapid fișierul prin FTP la .htaccess.broken și redenumește backup-ul la .htaccess pentru a restaura funcționalitatea. Identifică eroarea folosind un validator .htaccess online sau adaugă regulile una câte una până găsești problema. - Configurează .htaccess în wp-content/uploads

Navighează în File Manager la wp-content/uploads/. Dacă nu există deja un fișier .htaccess aici, creează unul nou: click „New File”, numește-l exact „.htaccess” (cu punct la început). Editează acest fișier și adaugă doar codul pentru dezactivarea executării PHP: <Files *.php> deny from all </Files>. Această măsură critică previne executarea shell-urilor PHP încărcate prin vulnerabilități în formulare de upload. Salvează fișierul și testează că poți în continuare încărca imagini în Media Library – upload-ul de imagini trebuie să funcționeze normal, doar executarea PHP este blocată. - Monitorizează Error Log-ul Serverului

În primele 48 de ore după implementarea regulilor .htaccess, monitorizează error log-ul în cPanel > Metrics > Errors. Caută erori 403 Forbidden care ar putea indica că regulile blochează trafic legitim. Dacă vezi multe erori 403 de la utilizatori reali (nu bot-i), va trebui să ajustezi regulile pentru a fi mai puțin restrictive. De asemenea, verifică Access Log pentru a vedea ce request-uri sunt blocate – ar trebui să vezi reducerea încercărilor suspecte către wp-login.php și xmlrpc.php. Ajustează regulile după nevoie bazându-te pe traficul real al site-ului tău.

Rezultat: Fișierele tale critice WordPress sunt protejate la nivel de server, iar atacurile comune precum SQL injection și XSS sunt blocate înainte să ajungă la aplicație, reducând semnificativ suprafața de atac.

Comentarii (0)